先日の記事に書いたように”FilterAdministratorToken”の値を修正することでモダンUI(WinRT)アプリケーションを管理者アカウントからでも利用することが可能になりました。もちろんこれで目的自体は達成されたのですが、では”FilterAdministratorToken”とは何か、という疑問になります。

因みに毎度言いますが私の英語力の低さはヤヴァイいので、間違っていたらごめんね・・・・。しかも英語文献を参照する場合は適当翻訳で分かった気になっているのですが、本気で翻訳するとかなり疲れるものだな・・・・と実感するばかりです。

Vista上で隠された”本当の”の管理者アカウントとは

WindowsXPにおいて”隠された”管理者アカウントはWindowsをPC上にインストールしたときに作成されます。一般的にそのパスワードはブランクとなっています。Vistaではこのシチュエーションに似たようなもので、基本的な一点を除けばです。それは、管理者アカウントが隠されているのではなく、無効化されている点になります。Vista上の管理者アカウントは全ての実行に於いて管理者特権を使いますが、”通常の”管理者とは異なり、VistaPC上にあなた自身が管理者を作成します。通常はだれかが一般ユーザー特権でPCを操作しますが、管理者レベルの操作が要求された場合はUACプロンプトにより管理者アカウントを求められます。

“本当の管理者アカウント”が標準で無効になって以降でこれらを使う場合は最初に有効化する必要があり、またそれを行うには”通常の”管理者としてログインしている場合にのみ変更が可能です。この方法はVistaのBusiness, Enterprise, Ultimateエディションに限られます。

例えば、それらのエディション上で可能な幾つかの方法の2つをしましょう。

■ 方法.1

[スタートメニュー]-[ファイル名を指定して実行]から”LUSRMGR.MSC”を入力します。UACプロンプトが表示されるので”OK”を選択します。するとローカルユーザーとグループのウィンドウが表示されます。左ペインの”ユーザー”をダブルクリックし、中央ペインで”Administrator”ダブルクリックします。新しいウィンドウが出現しますので、”アカウントを無効にする”のチェックを外します。■ 方法.2

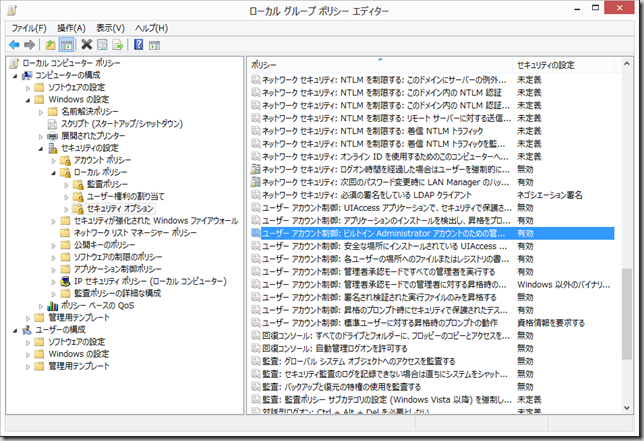

[スタートメニュー]-[ファイル名を指定して実行]から”SECPOL.MSC”を入力します。UACプロンプトが表示されるので”OK”を選択します。するとローカルユーザーとグループのウィンドウが表示されます。左ペインの”セキュリティの設定”-”ローカルポリシー”を開き、その配下の”セキュリティオプション”を選択します。”アカウント: Administrator アカウントの状態”が”無効”となっていることがわかります。同項目をダブルクリックし、新しく表示されたウィンドウで”有効”に変更します。そして”ユーザー アカウント制御: ビルトイン Administrator アカウントのための管理者承認モード”までスクロールダウンしましょう。そのセキュリティオプションは標準で”無効”となっていますが、ダブルクリックで表示されたウィンドウ上で”有効”変更ができます。Vista Home Basic、及びHome Premium上では”LUSRMGR.MSC”及び、”SECPOL.MSC”のどちらも利用することができません。その為、それらの為に別の方法を提示しましょう。

■ 方法.3

[スタート]から”全てのプログラムを表示”で展開し、”アクセサリ”を表示します。”コマンドプロンプト”の上で右クリックを押し、”管理者として実行”を選択します。そしてプロンプトに以下を入力します。net user Administrator /active:yes

Vista Home Basicエディションに関しては”REGEDIT.EXE”を管理者として実行し、レジストリエディタ上からレジストリの修正が必要となります。レジストリエディタを開いて、以下のエントリを修正します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

“FilterAdministratorToken”というDWORD値をダブルクリックし、”0″に設定します。

という流れから、方法.3の最後のレジストリ変更部分となるわけで、セキュリティポリシーの”ユーザー アカウント制御: ビルトイン Administrator アカウントのための管理者承認モード”を”有効”にする操作を行った事になります。確かにこれ以降はWindows8上で見なかったUACプロンプトが一部の操作で要求されるようになった気がします。

仕事の都合上でWindowsを深く触る、ということは頻度として少なくなったのですがWindows信者としてはちょっと奥を知ることができたのかな、と。この稀なるディープな記事でも何かの参考になれば幸いです。

最後に。方法.2で”SECPOL.EXE”を出していますが、直訳上の案内となり、もちろん使い慣れた”gpedit.msc”でも操作は可能です。レジストリを不用意に触るよりはこちらの方法が安全でしょう。